「パッチ当てて」で終わらない。リスクの優先順位をAIに判断させる技術

「パッチ当てて」で終わらない。リスクの優先順位をAIに判断させる技術

情シスやSREの皆さん、毎日届く「脆弱性情報」のメールに、うんざりしていませんか?

「CVSS 9.8(緊急)の脆弱性が発見されました。至急対応してください」

こんな通知が、週に何十件も届きます。

そのたびに開発チームに「パッチを当てて」と依頼するものの、

現場からは「忙しくて手が回らない」「本当にそれ対応が必要なの?」と突っぱねられる。

そんな「脆弱性管理のモグラ叩き」、もう終わりにしましょう。

全部やるのは不可能です。AIという「目利きの門番」を使い、「賢い無視」を覚えるのです。

1. なぜ「全部対応」は間違いなのか

脆弱性の数(CVE)は、年々インフレしています。

しかし、その脆弱性が「現実に攻撃されるか」「自社にとって致命的か」は別の話です。

CVSSスコアの罠

多くの組織が「CVSSスコア(重要度)が7.0以上なら対応」という基準を設けています。

しかし、ここには落とし穴があります。

* 環境が考慮されていない: インターネットから遮断されたサーバーの脆弱性と、公開サーバーの脆弱性が同じスコアになる。

* 攻撃の実績が考慮されていない: 理論上は危険でも、実際に攻撃コードが存在しないものも多い。

すべてを「緊急」として扱うことは、現場を「オオカミ少年」状態で麻痺させることに他なりません。

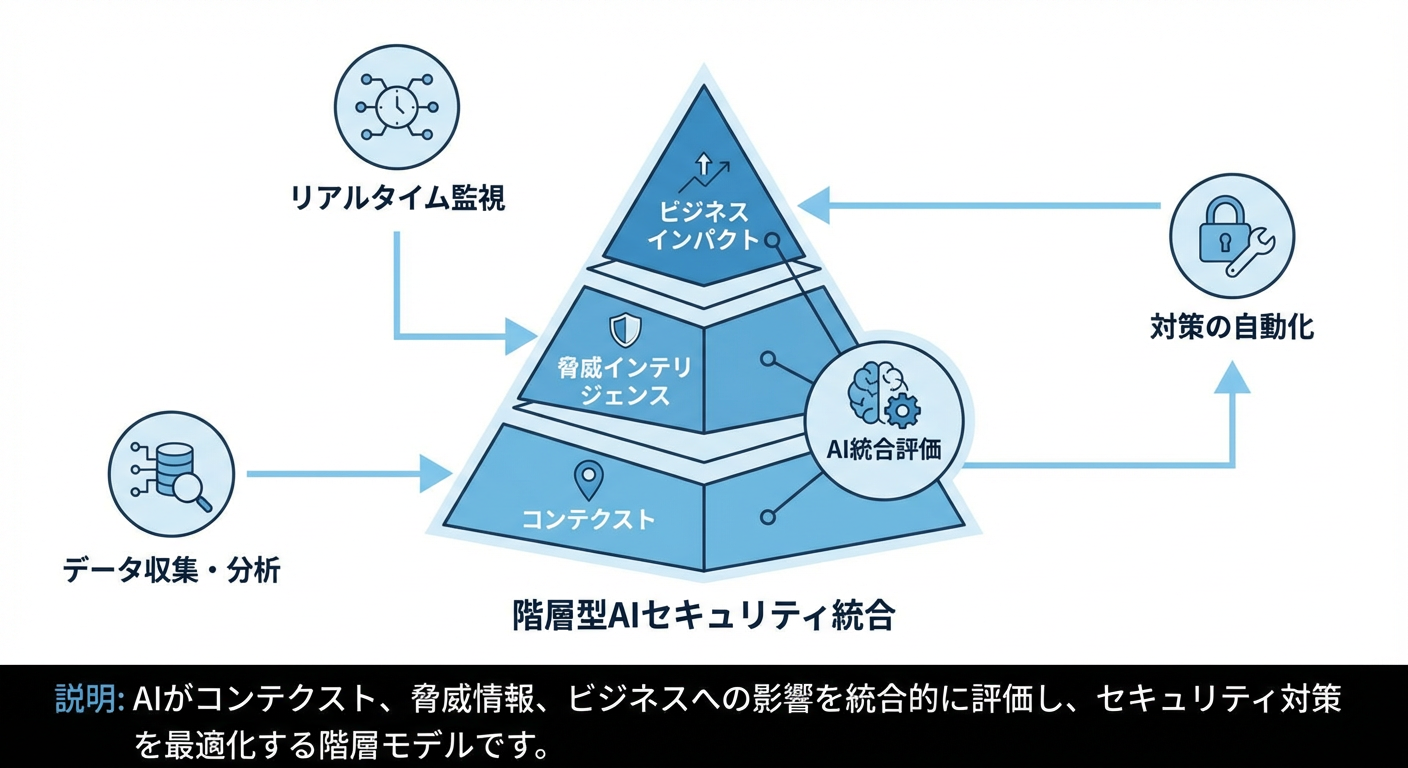

2. AIによるリスク評価:「真の優先順位」を見極める

最新のAI型脆弱性管理ツールは、単なるスコアだけでなく、以下の要素を組み合わせて「真のリスク」を算出します。

AIが考慮する3つの軸

- コンテクスト(自社環境): その脆弱性があるライブラリは、実際にインターネットに公開されている機能で使われているか?

- 脅威インテリジェンス: 今、世界中でその脆弱性を狙った攻撃が活発に行われているか?

- ビジネスインパクト: そのサーバーがダウンしたり情報が漏れたりした際、被害額はどれくらいになるか?

これらをAIが瞬時に照合し、「数万件の通知の中から、今日対応すべき3件」を絞り込みます。

3. 実践:AI型脆弱性管理の導入ステップ

Step 1: 優先順位付けが得意なツールを選ぶ

| カテゴリ | 推奨ツール |

|---|---|

| クラウド/サーバー | Orca Security / Wiz: 環境設定(コンテクスト)を読み解き、「攻撃可能な経路」があるものだけをハイライト。 |

| 開発/ライブラリ | Snyk / GitHub Advanced Security: コード内で「実際に死んでいるコード」か「動いているコード」かを判別。 |

| インフラ全体 | Tenable / Qualys: AIベースの独自スコアリング(VPR等)で優先順位を出力。 |

Step 2: 判断基準をAIに教え込む

AIに「わが社の重要資産」を教えます。

* 「顧客データベースを持つサーバーは最優先」

* 「開発用検証サーバーは、重大な脆弱性でも来月のメンテでOK」

* 「インターネットから遮断されている環境は無視して良い」

Step 3: チケット発行を自動化する

AIが「即時対応」と判断したものだけ、JiraやGitHub Issuesにチケットを自動発行し、修正パッチの適用を促します。

4. 明日から使える「優先順位判断」のヒント

AIを使うにせよ人手でやるにせよ、以下のマトリクスで「賢い無視」を実践してください。

| 項目 | 優先度【高】 | 優先度【低】 |

|---|---|---|

| 攻撃のしやすさ | 外部から直接狙える | 内部、かつ特権が必要 |

| 悪用実績 | 実際に攻撃が確認されている | 理論上の可能性のみ |

| 資産の重要度 | 顧客データ、決済基盤 | 社内Wiki、検証環境 |

5. まとめ:リスクの最小化に注力しましょう

脆弱性管理の目的は「パッチを100%当てること」ではありません。

「ビジネスへの被害を最小限に抑えること」です。

AIを使い、本当に危ない2割にリソースを集中させる。

それ以外の8割を「賢く無視する」ことが、エンジニアの燃え尽きを防ぎ、会社を真に守る唯一の道です。

次回は、深夜のアラートに人間が走るのをやめ、「インシデント対応:初動をAIに任せる編」に進みます。