深夜のアラートに人間は走れない。「初動対応」をAIに任せる技術

深夜のアラートに人間は走れない。「初動対応」をAIに任せる技術

午前3時。枕元でスマートフォンのアラームが鳴り響く。

「〇〇サーバーで不正アクセス検知」

心臓の鼓動を抑えながら、寝ぼけ眼でPCを開く。

膨大なログと格闘し、状況を整理する。

「これは本当に攻撃か?」「どこまで被害が広がっているのか?」

状況がようやく見えてきたのは1時間後。

その間も、攻撃者の活動は続いています。

人間は、24時間365日、高い判断力を維持し続けることはできません。

今日は、AIを「不眠不休の初動チーム」として使い、インシデント対応のスピードを劇的に上げる方法を紹介します。

1. 被害の大きさを決める「魔の30分」

インシデント発生時、最も重要なのは「初動のスピード」です。

攻撃者が侵入してから、外部にデータを持ち出す、

あるいはランサムウェアを実行するまでの時間は極めて短くなっています。

人間が起きて、PCを繋いで、状況を理解するまでの「魔の30分」。

ここをAIに任せることで、被害を最小限に食い止めることができます。

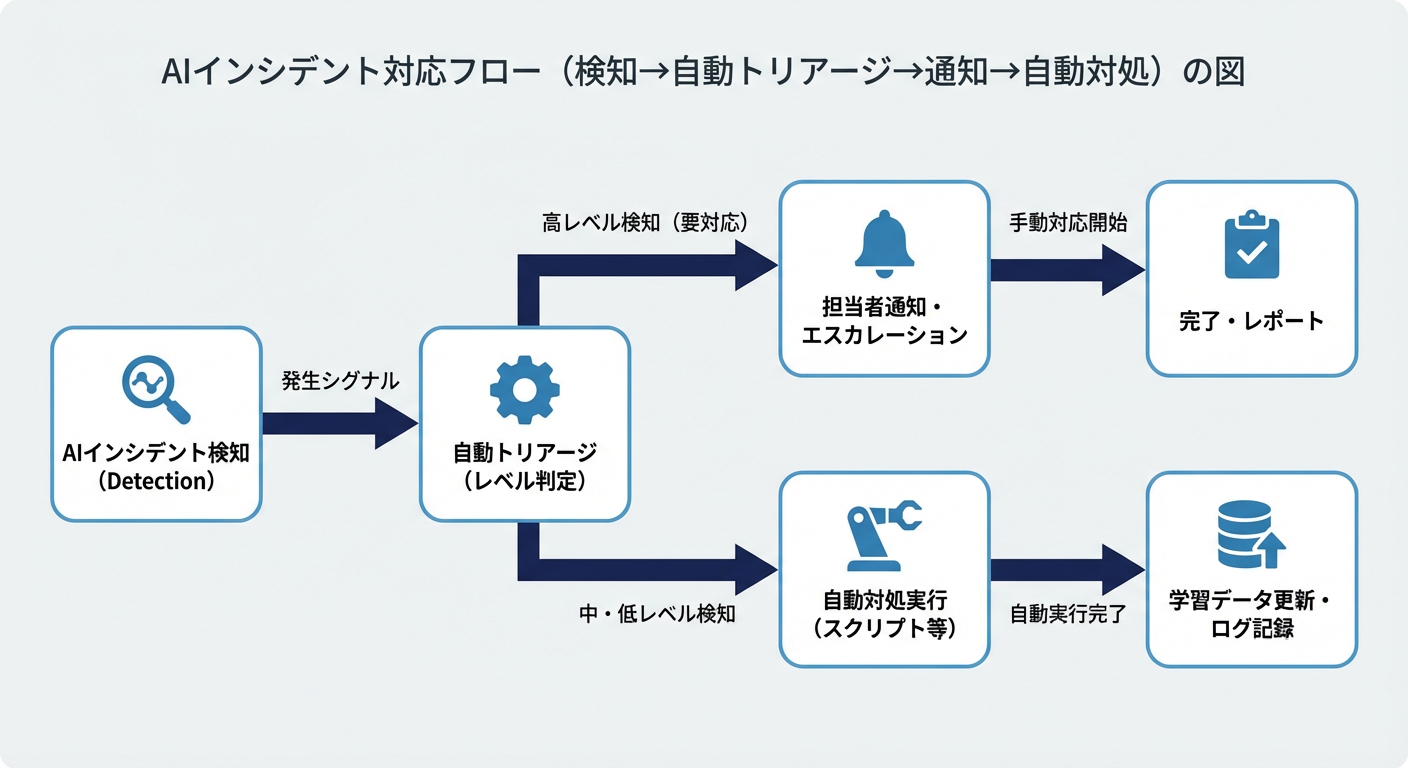

2. AIができること:セキュリティ・トリアージ

AIは、アラートが発生した瞬間に以下の作業を並列で実行します。

* ログの高速要約:

「数万行のログ」を読み、人間が3秒で理解できる一言に要約。

例:「〇〇社のPCから、海外の不審なIPへ大量のデータ送信が行われています」

* 影響範囲の特定:

どのアカウントが汚染され、どのサーバーに飛び火しているかを瞬時にリストアップ。

* プレイブック(手順書)の提示:

「今の状況なら、まず当該端末をネットワークから隔離し、管理者パスワードを変更すべきです」というチェックリストを提案。

3. 実践:AIによる「初動の自動化」

Step 1: AI搭載の監視ツール(SOAR)を選ぶ

インシデント対応の自動化を担うツールを導入します。

| ツール | 特徴 |

|---|---|

| Microsoft Sentinel | アラートをトリガーに「ロジックアプリ」を走らせ、自動対処。 |

| Google Chronicle Security Operations | Geminiによるインシデント要約が非常に分かりやすい。 |

| Palo Alto Cortex XSOAR | 何千もの自動化フロー(プレイブック)を搭載。 |

Step 2: 「要約通知」の仕組みを作る

アラートが飛んできたら、AIに状況整理をさせ、

管理者のチャットツール(Slack/Teams等)に通知させます。

AIからの通知例:

【⚠️緊急インシデント検知】

事象: 営業部 AさんのPCがマルウェアに感染した疑いがあります。

影響: 社内ファイルサーバーへの不正アクセス試行が30回ありました。

AIが実施したこと: 当該PCの通信を既に遮断しました。

次への指示を待っています: 管理者アカウントの凍結を実行しますか? [Yes / No]

Step 3: 重大度に応じた「自動遮断」

「高(Critical)」判定のインシデントに限り、

人間を介さずAIが通信遮断やアカウントロックを自動実行する設定にします。

人間は翌朝、AIが処理した「事後レポート」を確認するだけで済むようになります。

4. 明日から使える「状況整理」プロンプト

ログを見てパニックになりそうな時、このプロンプトにログを貼り付けてください。

あなたは経験豊富なセキュリティ・レスポンス・チームのリーダーです。

以下の【ログ情報】を分析し、状況を整理してください。

1. 事象:何が起きていますか?(一言で)

2. 影響:どのサーバー、どのアカウントに被害が及んでいますか?

3. 推奨アクション:今すぐ行うべき3つのステップを教えてください。

# ログ情報

(ここにログをコピー&ペースト)

5. まとめ:人間は「重い判断」に集中しましょう

ログを整理し、事実を確認する「作業」はAIの得意分野です。

一方で、ネットワークを完全に遮断して事業を止めるか、

あるいは公表するかといった「重い判断」は人間にしかできません。

AIに作業を任せ、人間は判断に集中する。

これが、深夜のアラートに怯えず、会社を守り抜くための最強の布陣です。