日々増えるログを誰が見る? AIに「いつもと違う」を見つけさせる

日々増えるログを誰が見る? AIに「いつもと違う」を見つけさせる

「うちは万全です。サーバーもネットワークも、すべてのログを取っていますから」

セキュリティ担当者からよく聞く言葉です。

しかし、こう問いかけたらどうでしょう。

「では、そのログを誰が、いつ見ていますか?」

……答えに詰まる方が多いのではないでしょうか。

数千万行、時には数億行に及ぶ日々のログ。

それを人間がすべてチェックするのは物理的に不可能です。

結果として、ログは「インシデントが起きた後に渋々調べるもの」になってしまっています。

今日は、AIを「不眠不休の監視員」として使い、

異常の兆候をリアルタイムで見つけ出す方法が現実的と言えるでしょう。

1. 「ログを取っている」と「見ている」の埋められない溝

セキュリティ製品を導入すれば、ログは勝手に溜まっていきます。

しかし、その中から「攻撃者の侵入」や「内部不正」を見つけ出すのは、

砂漠の中から一粒のダイヤを探すような作業です。

従来の課題

* 物量が多すぎる: 1日500件のアラート。全部見る時間がない。

* ルールベースの限界: 「パスワード試行が10回失敗したらアラート」といった固定ルールでは、巧妙な攻撃はすり抜ける。

* 後手に回る: 問題が起きてから数週間前のログを漁る「死後硬直リサーチ」になりがち。

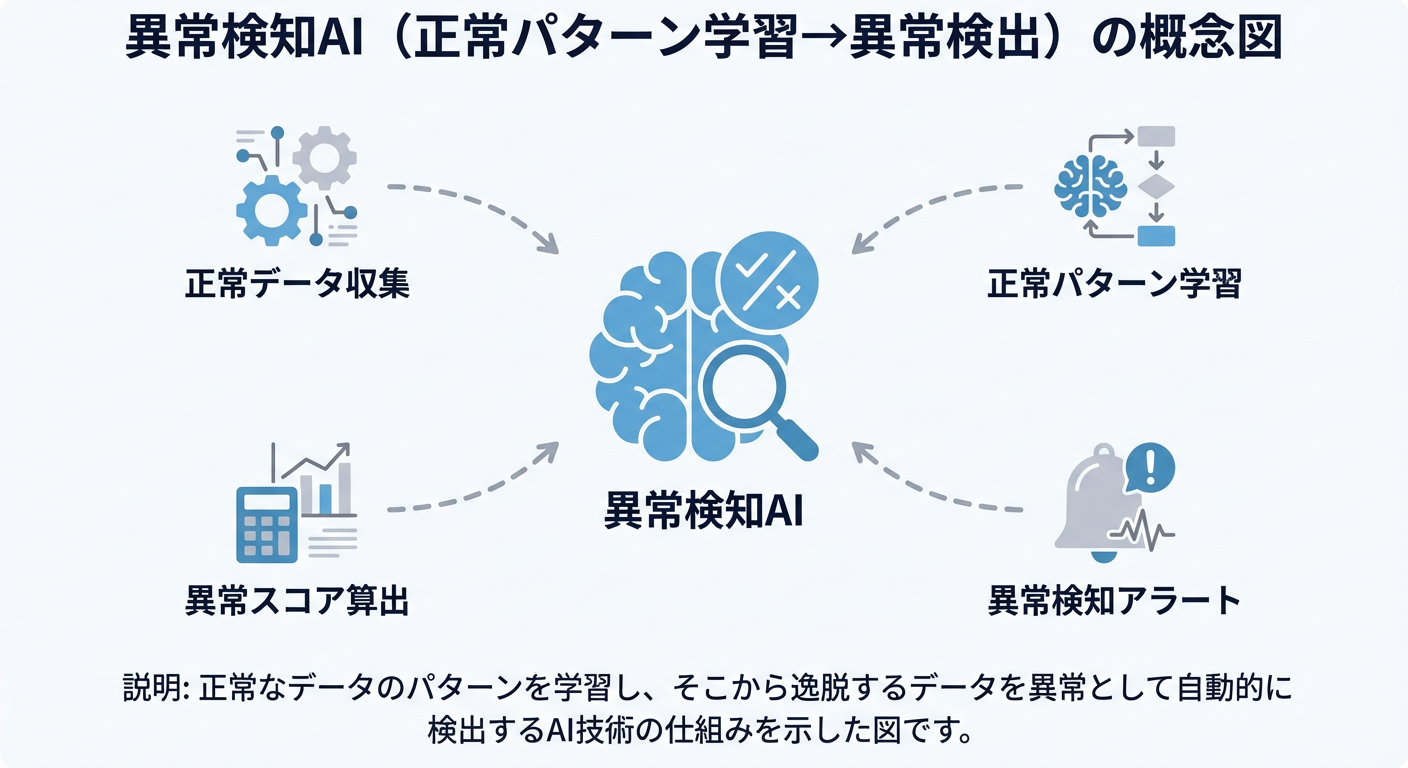

2. 概念:AIが「いつもと違う」を検知する

AIが得意なのは、「いつも通り(正常)」を学習し、そこから外れた「いつもと違う(異常)」を瞬時に見つけることです。

これを異常検知(Anomaly Detection)と呼びます。

AIが見つける「異常」の例

* 時間帯の異常: 深夜3時に、普段は日中にしか活動しない社員がシステムにログインした。

* 通信量の異常: 普段は1日100MB程度の通信しかないPCが、突如10GBのデータを外部へ送信し始めた。

* 場所の異常: 日本国内でしか使われていないアカウントが、突然海外のIPアドレスからアクセスした。

* 行動の異常: インストールされたことのない未知のプロセスが実行された。

これらは、特定の「禁止ルール」に違反していなくても、セキュリティリスクが高い行動です。

3. 実践:異常検知AIの導入ステップ

Step 1: 監視ツール(SIEM/XDR)を選ぶ

AIによる行動分析機能を備えたツールを導入します。

| ツール | 特徴 |

|---|---|

| Microsoft Sentinel | Azure/M365連携に強く、機械学習モデルが標準搭載 |

| Splunk + UEBA | ログ分析の王者。高度な行動分析(UEBA)が可能 |

| CrowdStrike Falcon | エンドポイント監視に特化、未知の脅威を検知 |

| Elastic Security | 自分でルールを組みたい、低コストで始めたい派 |

Step 2: 「学習期間」を設ける

ツールを導入してすぐにアラートを飛ばすと、業務上の正常な動作も「異常」として検知されてしまいます。

最初の2〜4週間は、AIに自社の「日常」を教え込むベースラインの作成期間とします。

Step 3: トリアージフローを確立する

AIが出したアラートすべてに人間が対応してはいけません。

* 高(Critical): 即座に通信遮断、端末隔離(自動化も視野に)

* 中(Warn): 当日中に担当者がログを詳細確認

* 低(Info): 月次のレポートで傾向を確認

4. 導入チェックリスト

# ログ監視AI導入チェックリスト

## ツール選定

- [ ] クラウド、オンプレ、PCのログを統合して集約できるか

- [ ] 既定の機械学習モデル(異常検知)が提供されているか

## 運用設計

- [ ] 学習期間(2〜4週間)のスケジュールを確保したか

- [ ] アラートの「高・中・低」の定義と対応 SLA を決めたか

- [ ] 誤検知を報告し、AIの再学習に反映させるフローはあるか

5. まとめ:ログを「活かす」のが真のセキュリティ

ログ監視は、攻撃を防ぐラストラインです。

「取っているだけ」のログを、AIを使って「気づく武器」に変えましょう。

AIが24時間、数億行のログを監視し、人間は「本質的なリスク判定」に集中する。

これが、現代のセキュリティ運用の姿です。

次回は、日々発見される無数の弱点(脆弱性)とどう向き合うか。

「脆弱性管理:AIにリスクの優先順位を判断させる編」に進みます。