「このメール、あやしくない?」をAIが判定。社員の誤クリックを未然に防ぐ

「このメール、あやしくない?」をAIが判定。社員の誤クリックを未然に防ぐ

「不審なメールは開かないでください」

何度言っても、誰かがクリックしてしまう。

セキュリティ研修を何度やっても、巧妙なフィッシングメールには引っかかる。

なぜでしょうか?

人間の注意力には限界があるからです。

最近のフィッシングメールは、

AI生成の完璧な日本語、本物そっくりのドメイン、実在する取引先の名前を使ってきます。

もはや「怪しいかどうか」を人間の目で判断するのは限界なのです。

今日は、AIを「第一の防波堤」にして、社員がクリックする前に不審メールを検知する仕組みを紹介します。

1. フィッシングはここまで巧妙化した

昔のフィッシング

* 「あなたのアカウントが停止されました」(怪しい日本語)

* 「今すぐこちらをクリック」(明らかに怪しいURL)

今のフィッシング

* 実在する取引先の担当者名を騙る

* 過去のメールのやり取りを引用する(情報漏洩から取得)

* 日本語が完璧(AIで生成)

* URLは本物そっくりの偽ドメイン

人間の目では、もう見分けがつきません。

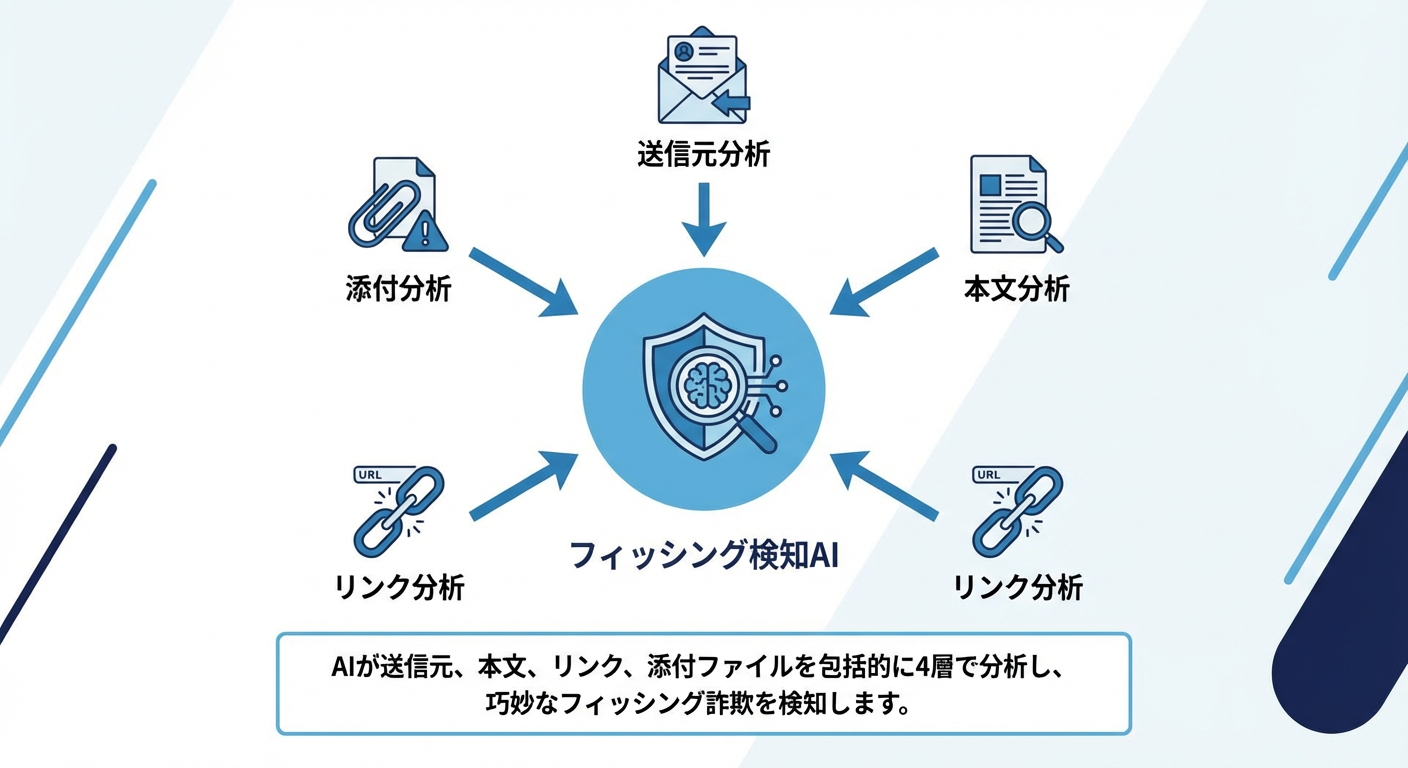

2. AIによるメール分析の仕組み

AIは、メールの複数の要素を同時に分析し、総合的に「危険度スコア」を算出します。

4つの分析レイヤー

| 分析対象 | チェック内容 |

|---|---|

| 送信元 | ドメイン偽装、SPF/DKIM認証失敗、なりすまし検知 |

| 本文 | 緊急性を煽る文言、普段と違うトーン、AI生成っぽさ |

| リンク | 実際の遷移先URL、フィッシングサイトDB照合、短縮URL展開 |

| 添付ファイル | 実行ファイル、マクロ付き文書、サンドボックス実行結果 |

人間との役割分担

* AI: 全メールをリアルタイムスキャンし、危険度ラベルを付与

* 人間: 高リスク判定されたメールを最終確認、判断に迷ったら報告

3. フィッシング対策AIの導入

Step 1: メールセキュリティサービスを選ぶ

| ツール | 特徴 |

|---|---|

| Microsoft Defender for Office 365 | M365ユーザー向け、リンク・添付をAI分析 |

| Proofpoint / Mimecast | エンタープライズ向け、高精度なりすまし検知 |

| Google Workspace セキュリティ | Gmailユーザー向け、機械学習ベースフィルタ |

| Abnormal Security | 行動分析AI、「いつもと違う」を検知 |

Step 2: 危険度ラベル運用を設計する

* 件名にラベル追加: [⚠️高リスク] 〇〇様からのメール

* 本文上部にバナー: 「このメールは外部から送信されました」

* リンククリック時: 高リスクメールは警告画面を挟んでからリダイレクト

Step 3: 誤検知対応フローを決める

* 「正当なメールが迷惑メール扱いされた」時の救済申請フロー

* ホワイトリスト登録の承認プロセス(情シス経由)

4. 導入チェックリスト

# フィッシング対策AI導入チェックリスト

## ツール選定

- [ ] 自社メール環境(M365/Google/オンプレ)に対応しているか

- [ ] リアルタイムスキャンに対応しているか

- [ ] 日本語メールの精度は十分か

## 運用設計

- [ ] 危険度ラベルの表示方法を決めたか

- [ ] 高リスクメールの扱い(隔離/警告/通知)を決めたか

- [ ] 誤検知時の申請フローを作ったか

## 社員への周知

- [ ] 「ラベルの意味」を周知したか

- [ ] 「怪しいと思ったら報告」のフローを伝えたか

5. 100%は防げない。だから「気づき」を作る

AIでも100%の検知は不可能です。

しかし、「クリック前に一瞬立ち止まる」仕組みがあるだけで、多くの被害は防げます。

* 警告ラベルを見て「あれ?」と思う

* いつもと違うバナーが出て「おかしいな」と感じる

この「一瞬の気づき」を作るのが、フィッシング対策AIの本質です。

6. まとめ

* 人間の注意力には限界がある。AIを「第一の防波堤」にする。

* 送信元、本文、リンク、添付の4層で分析し、危険度ラベルを付与。

次回は、日々増え続ける膨大なログの中から、

AIが「いつもと違う」を見つけるログ監視の話に進みます。